En el Deliverability Summit 2026 celebrado en Barcelona el pasado abril, David Finger de Seznam lo dijo sin rodeos: “p=none no ofrece ninguna protección real”. Esa única frase cambió la forma en que la sala entendía DMARC. Durante años, p=none se consideró una postura segura de monitorización. En 2026, es un lastre para la reputación. Los mailbox providers están puntuando dominios según su nivel de enforcement, y la diferencia entre p=none y p=reject ya se ve reflejada en los datos de inbox placement.

El cambio tiene cifras detrás. Finger señaló que el decay de engagement es la señal dominante de placement: el 60% de las newsletters se eliminan en menos de 24 horas, el 30% en menos de un segundo, y solo el 12% se leen durante más de 5 segundos. La autenticación ya no te garantiza el inbox. Te da el derecho a competir por él. Si tu registro DMARC todavía dice p=none en el Q2 de 2026, estás compitiendo con una mano atada.

Por qué p=reject pasó a ser el punto de partida, no el objetivo

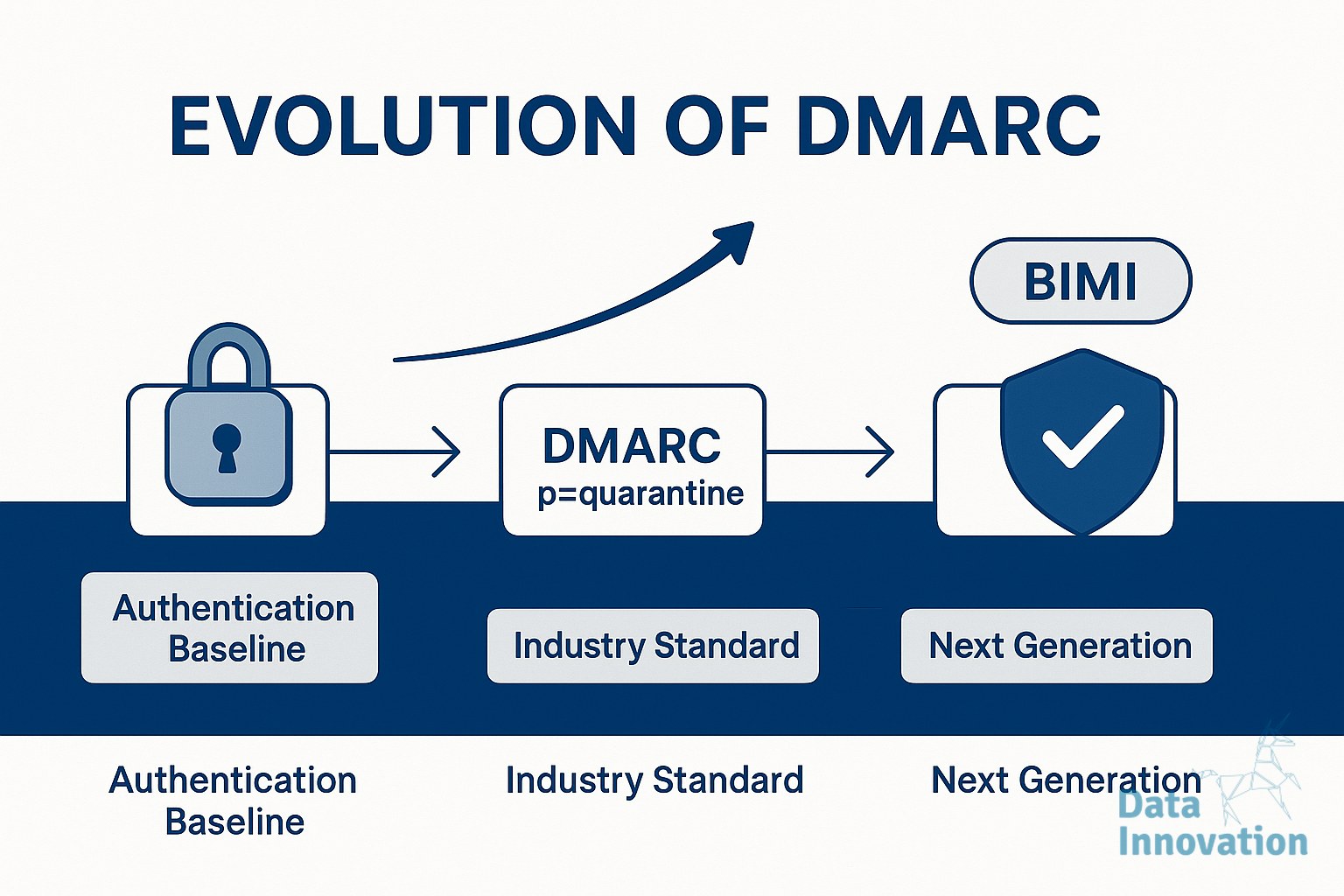

El consejo histórico era prudente: desplegar p=none, monitorizar reports durante 30 a 90 días, pasar a p=quarantine y, finalmente, a p=reject. Esa hoja de ruta asumía que los providers eran neutrales respecto a la política en sí. Ya no lo son.

Finger confirmó que Seznam, como otros providers europeos y estadounidenses, incorpora directamente la política de enforcement en su scoring de reputación. Un dominio en p=reject indica madurez operativa. Un dominio en p=none indica que el remitente o no entiende la autenticación o no está dispuesto a defenderla. La diferencia reputacional por mensaje es pequeña, pero se acumula a lo largo de millones de envíos.

Los profesionales que se mostraron críticos en el Summit no defendían que p=reject fuera incorrecto. Argumentaban que llegar hasta ahí es más difícil de lo que sugieren los proveedores, especialmente en organizaciones con shadow IT, remitentes de terceros y flujos transaccionales heredados. Nada de eso es excusa para quedarse en p=none. Es una razón para empezar la auditoría este trimestre.

Acción esta semana: revisa tus reports agregados de DMARC de los últimos 30 días y lista cada IP y fuente que envía bajo tu dominio. Todo lo que no puedas identificar es el motivo por el que aún no estás en p=reject.

Microsoft ahora quiere que pasen tanto SPF como DKIM

El segundo cambio llegó desde la sesión de Microsoft. La alineación estándar de DMARC requiere que SPF o DKIM pasen y alineen. El equipo de deliverability de Microsoft dejó claro que, para senders de alto volumen, ahora esperan que tanto SPF como DKIM pasen de forma independiente, no solo uno. La alineación con un único mecanismo se trata cada vez más como una señal de alerta en Outlook.com y Hotmail.

Esto importa por dos razones. Primero, muchos ESPs configuran por defecto solo alineación DKIM cuando los senders no configuran SPF en return paths personalizados. Esa configuración pasa DMARC, pero no cumple la exigencia más estricta de Microsoft. Segundo, Microsoft reconoció en el Summit que tienen un bug intermitente de verificación de DKIM que seguía sin resolverse en abril de 2026. Los senders que dependen solo de DKIM no tienen alternativa cuando ese bug se activa. La alineación SPF es la red de seguridad.

Si envías a dominios de consumidor de Microsoft con cualquier volumen relevante, la alineación dual ya no es opcional. Audita tu dominio Return-Path, confirma que alinea con el dominio From, y verifica que SPF incluya tu infraestructura de envío real y no registros heredados de un ESP anterior.

Acción esta semana: envía un mensaje de prueba a una dirección de Outlook.com e inspecciona las cabeceras. Deben aparecer tanto spf=pass como dkim=pass, y ambos deben alinear con tu dominio From. Si solo uno alinea, tienes trabajo por hacer.

BIMI es el siguiente acelerador de reputación

BIMI fue el tema que más conversación generó en los pasillos de Barcelona. Finger lo describió como “lentamente despegando”, pero reportó un “impacto significativo” en las open rates cuando los logos aparecen en el inbox. El mecanismo es simple: un logo verificado señala legitimidad al destinatario antes de que lea el asunto, y ese impulso de pre-atención se refleja en métricas de engagement, que a su vez retroalimentan la reputación.

El prerrequisito es DMARC p=reject. Sin él, BIMI no se renderiza. Esta es la razón práctica por la que p=reject pasó de “buena práctica” a “punto de partida” en 2026. Es la puerta a la siguiente capa.

Existen dos caminos para desplegar BIMI:

- VMC (Verified Mark Certificate): confianza completa, el logo se muestra en Gmail, Apple Mail, Yahoo y una lista creciente de providers. Requiere una marca registrada y un certificado de DigiCert o Entrust. Coste anual, diligencia real.

- a=self assertion: camino intermedio. El logo se muestra en algunos providers sin VMC. Señal de confianza menor, pero un puente viable mientras consigues la marca registrada o el certificado.

El efecto reputacional no es teórico. Los senders que desplegaron BIMI en 2025 reportaron incrementos de open rate en torno al 5%, y Finger confirmó que Seznam trata BIMI verificado como un input positivo de reputación. Eso es raro. La mayoría de las señales de reputación son negativas o neutrales.

Acción esta semana: publica un registro BIMI con a=self apuntando a un logo SVG Tiny PS correctamente formateado. Puedes desplegarlo en una tarde si tu DMARC ya está en p=reject. Si no lo está, ahora tienes una segunda razón para arreglarlo.

Una secuencia práctica para los próximos 90 días

El consenso del Summit sobre el orden de despliegue fue más cerrado de lo esperado. La mayoría de veteranos coincidieron en esta secuencia:

- Semana 1-2: Audita los reports agregados de DMARC. Identifica cada sender legítimo. Suscríbete a una herramienta de reporting de DMARC si aún no tienes una.

- Semana 3-4: Arregla SPF y DKIM en cada sender legítimo. Confirma que ambos alinean con tu dominio From. Prueba específicamente contra Outlook.com.

- Semana 5-8: Pasa de p=none a p=quarantine con pct=25, luego sube a pct=100 en dos semanas. Monitoriza los reports a diario.

- Semana 9-10: Pasa a p=reject. Mantén el reporting agregado activo de forma indefinida.

- Semana 11-12: Despliega BIMI con a=self. Empieza en paralelo el proceso de adquisición del VMC para el camino de mayor confianza.

Esto no es agresivo según los estándares de 2026. Es la postura mínima viable para un sender que quiera mantenerse competitivo en Microsoft, Google, Seznam y los providers que siguen su estela. Los senders que terminaron este trabajo en 2025 son los que ahora están experimentando con estructura de email legible por IA y monitorización de absolute complaints. Los senders que siguen en p=none están explicando a sus CMOs por qué cayeron las open rates el último trimestre.

Saca tu report de DMARC hoy. El resto se deriva de lo que encuentres.